Prywatność w sieciach bezprzewodowych Wi-Fi, Bluetooth, ZigBee oraz RFID

|

|

|

- Arkadiusz Biernacki

- 8 lat temu

- Przeglądów:

Transkrypt

1 Prywatność w sieciach bezprzewodowych Wi-Fi, Bluetooth, ZigBee oraz RFID Igor Margasiński, Krzysztof Szczypiorski Politechnika Warszawska, Instytut Telekomunikacji igor@margasinski.com, krzysztof@szczypiorski.com Streszczenie Celem referatu jest przedstawienie zagadnień bezpieczeństwa w najpopularniejszych sieciach bezprzewodowych LAN (Wi-Fi - IEEE a/b/g) oraz PAN (Bluetooth IEEE , ZigBee - IEEE ) pod kątem zagadnień związanych z prywatnością. Dla każdego z systemów zostanie przedstawiony zarys architektury bezpieczeństwa oraz znane podatności. Nieskuteczność zabezpieczeń kryptograficznych doprowadziła do tego, że jedynym prawie pewnym zabezpieczeniem są torby na urządzenia bezprzewodowe (PDA, GPS, karty chipowe, telefony komórkowe) wykonane z materiałów skutecznie tłumiących fale radiowe (np. 80 db w paśmie 10 MHz-20 GHz). Dodatkowo w referacie zostanie poruszona kwestia RFID (Radio Frequency IDentification) jako metody oznaczania towarów za pomocą bezprzewodowych metek. Pasywne RFID nie zawierają źródeł zasilania, natomiast aktywne mogą bazować na rozwiązaniach klasy LAN i PAN tak jedne, jak i drugie stanowią potencjalne źródło pogwałcenia prywatności. 1 Tło And through the wire you are secure - Peter Gabriel Możliwość wszechstronnego zapewnienia prywatności w sieciach telekomunikacyjnych staje się w ostatnich latach coraz realniejsza. Techniczna ewolucja, która nastąpiła przez ostatnie ćwierć wieku, z apogeum przypadającym na początek obecnego stulecia, spowodowała odejście klasycznej telekomunikacji na rzecz technologii IP. Klasyczna telekomunikacja, mimo że zbudowana według modelu odniesienia dla systemów otwartych (OSI RM) paradoksalnie oparta jest na zamkniętych, jeśli chodzi o rozszerzenia, standardach. Bezpieczeństwo w klasycznej telekomunikacji jest złośliwym dodatkiem, na który przeważnie nie ma już miejsca, wypada je jednak traktować jako wyrafinowaną usługę dla specyficznego klienta, nawet jeśli operator nie zamierza go szukać. Technologia IP, wyśmiewana przez wiele lat przez ekspertów od prawdziwej telekomunikacji ze względu na swoją niedoskonałość i brak standaryzacji, stała się twórczym katalizatorem zmiany w podejściu do realizacji wielkich idei, takich jak przesyłanie głosu w sieciach pakietowych (IP Telephony), uwierzytelnienie czy poufność (IPsec). Można zaryzykować stwierdzenie, że sieci IP są samodzielnymi bytami w zasadzie niezależnymi od konstrukcji niższych warstw sieci. Warto jednak zwrócić uwagę na obłędny wyścig przepływności w budowie tzw. szerokopasmowego dostępu do sieci IP, który doprowadził do klonowania techniki Ethernet i tworzenia coraz to nowszych jego instancji (szybszych 10-krotnie), jako lekarstwa na całe zło. Ethernet wszędzie to proste uniknięcie problemów związanych z łączeniem sieci lokalnych, a także nieświadomy inkubator współczesnych sieci bezprzewodowych, w szczególności IEEE (Wireless LANs). Sieci bezprzewodowe uwolniły terminale klientów od biurek. Dzięki nim użytkownicy otrzymali dostęp do sieci IP z każdego miejsca, które jest w zasięgu, nawet z miejsca, do którego król sam chodzi piechotą. Ludzka potrzeba ulepszania rzeczy dobrych doprowadziła do eksplozji tej gałęzi telekomunikacji i wykreowania bytów niezależnych zarówno od technologii Ethernet, jak i technologii IP. Nie ulega wątpliwości, że nowe sieci bezprzewodowe stanowią nowe wyzwania dla metod ochrony informacji. Dobrze, że wśród twórców nowych standardów dominuje pogląd, że współczesną telekomunikację należy od samego początku projektować tak, aby było zapewnione elementarne bezpieczeństwo (tj. integralność danych, poufność i uwierzytelnienie). Uniknie się w ten sposób tworzenia kuriozalnych potworków, dla których ochrona informacji jest niewygodna, ale jednocześnie stanowi tzw. killer application. Wycieczka w stronę fal radiowych niesie za sobą zerwanie z paradygmatem bezpiecznych kabli, wtyczek i niewinnie komutujących urządzeń sieciowych. Ta wycieczka to zaproszenie do zmagania się z nowoczesną (ale często niepoprawnie zastosowaną) kryptografią, która pojawia się w powietrzu albo, co jest nagminne, nie pojawia się wcale. Powszechne traktowanie przez producentów sprzętu użytkowników nowoczesnych rozwiązań jak kompletnych idiotów doprowadziło do sytuacji, w której wszystko, co wyjmuje się z pudełka musi działać.

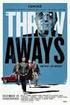

2 Nie zamierzamy w tym artykule nikogo zmuszać do tego, aby używał rozwiązań bezpiecznych, nie będziemy zbyt ostro piętnować użytkowników urządzeń wyjętych z pudełka. Pragniemy zwrócić uwagę na problemy bezpieczeństwa w najpopularniejszych sieciach bezprzewodowych LAN (Wi-Fi - IEEE a/b/g) oraz PAN (Bluetooth, ZigBee - IEEE ) pod kątem zagadnień związanych z prywatnością. Dodatkowo w artykule przedstawimy technikę RFID (Radio Frequency IDentification) jako metodę oznaczania towarów za pomocą bezprzewodowych metek. Internet WiFi Bluetooth ZigBee RFID 1m 10m 100m... Rys. 1. Technologie bezprzewodowe ułatwiają codzienne czynności; pozostawione bez kontroli ułatwiają śledzenie codziennych czynności 1.1 Człowiek Zmierzamy do świata, gdzie komunikacja cyfrowa nie wymaga rozpinania kabli i gdzie nie trzeba zastanawiać się nad doborem odpowiednich wtyczek (don t plug - just play). Fale radiowe stanowią wszechobecne medium, szeroko zagospodarowane przez współczesne protokoły telekomunikacyjne. Zwalniani jesteśmy nie tylko z wysiłku fizycznego łączenia węzłów sieci, ale również marginalizujemy zadania konfiguracyjne samych urządzeń. Producenci małych, przenośnych terminali często ograniczają możliwości konfiguracji do włączenia lub wyłączenia łączności w ramach określonej technologii bezprzewodowej (takiej jak Bluetooth). Dyżurnym usprawiedliwieniem jest zazwyczaj mały rozmiar wyświetlacza i ograniczona liczba przycisków. W powszechnym zastosowaniu znalazły się podręczne terminale pełniące rolę osobistych asystentów. Chcemy, by telefon nie służył jedynie do prowadzenia rozmów głosowych, ale by był osobistym, zawsze obecnym pomocnikiem. Powinien mieć obszerne zasoby pamięci, mocy obliczeniowej i posiadać wszystkie popularne interfejsy bezprzewodowe. Poręczny, elektroniczny terminal powinien zapamiętać pomysły, przyjmować notatki i informacje kontaktowe. Ma pozwalać na komunikację w zakresie współczesnych usług, takich jak poczta elektroniczna, nawigacja WWW, telefax i inne. Ma pomagać w odnajdywaniu czasu (funkcja terminarza) i ułatwiać odnajdywanie się w przestrzeni (GPS Global Positioning System). W skrócie ma być oknem na świat chowanym w kieszeni. Urządzenia typu PDA (Personal Digital Assistant), stanowią już dziś środek uzależniający to uniwersalny i scentralizowany interfejs cyfrowy ze światem. Osoby dłużej stosujące terminale PDA często, po ich utracie, doświadczają poważnego zgubienia i nie są w stanie efektywnie pracować. Powszechnie wyposażamy się w cyfrowe alter-ego, któremu powierzamy pieczę nad codziennymi czynnościami i które skupia informacje o nas.

3 1.2 Aglomeracje W interfejsy bezprzewodowe wyposażamy nie tylko urządzenia nam towarzyszące, ale również otaczające nas środow isko instalacje budynków, oraz szerzej tereny skupisk ludzkich. Atrakcyjne wydają się możliwości sterowania np. instalacją elektryczną, grzewczą, klimatyzacją pomieszczeń, czy systemem alarmowym, bez udziału kabli (m.in. standard ZigBee). Pożądane jest także, by budynki i miejsca, w których przebywamy, istniały również w sensie wirtualnym istniały w sieci. W każdym miejscu chcemy mieć kontakt z siecią Internet. Mówi się żartobliwie, że jeśli czegoś nie ma w sieci, to nie istnieje naprawdę. Okazuje się jednak, że już całkiem poważnie brany jest pod uwagę czynnik bezprzewodowego dostępu do sieci (Wi-Fi) przy wyborze miejsca odpoczynku, a nawet przy zakupie nieruchomości. Połączenie tych dążeń oznacza możliwości sterowania np. oświetleniem domu, systemami antywłamaniowymi lub nowo zakupionym zestawem kina domowego, z dowolnego skrawka cywilizacji na świcie. 1.3 Przedmioty Na ty m nie koniec. Poza nami samymi i miejscami, w których przebywamy, pozostaje jeszcze niezliczona liczba przedmiotów, dóbr, którymi otacza się człowiek. W tym wymiarze również obserwujemy indeksacje rzeczywistości, digitalizację obrazującą tęsknotę za owymi przedmiotami w wymiarze wirtualnym. Liczne produkty zaopatrywane są w elektroniczne znaczniki umożliwiające bezprzewodową lokalizację, zapis i odczyt informacji (RFID Radio Frequency IDentification). Możliwość śledzenia bagażu podróżnego wydaje się bardzo korzystna. Stosowanie identyfikatorów RFID w samochodach może oznaczać skuteczną ochronę przed kradzieżą pojazdu, a także może być praktycznym sposobem realizacji kontroli dostępu i opłat na płatnych odcinkach dróg. Jaka jest cena? Globalna identyfikacja i techniczne środki automatycznego śledzenia rysują się w zasięgu ręki. Wszczepianie ludziom podobnych znaczników też nie jest już fikcją, a nawet jest związane z modą, określającą styl bycia w określonych środowiskach. 2 Nowe możliwości i zagrożenia Sukces technologii bezprzewodowych oznacza nowe, zdumiewające możliwości. Szerokie spektrum dziedzin życia, w które ingerują technologie bezprzewodowe, kreuje globalne środowisko cyfrowego opisu codziennych czynności społeczeństwa. Powszechne dążenie do integracji technologii to włączenie bezprzewodowych sieci o małym zasięgu do globalnej komunikacji IP. Posiadanie dostępu do informacji skupionych w powszechnie stosowanych sieciach bezprzewodowych staje się bardzo cennym orężem od skutecznej promocji produktów do wpływania na konsumentów i upowszechniania poglądów. 2.1 Bluetooth Standard Bluetooth należy do technologii łączności na małe odległości i jest zaliczany do bezprzewodowych sieci osobistych WPAN (Wireless Personal Area Network). Został stworzony z myślą o budowaniu bezprzewodowych, tanich pomostów ad-hoc, integrujących sprzęt cyfrowy w najbliższym otoczeniu. Dużą popularnością cieszą się obecnie telefony, przenośne komputery typu notebook i PDA wyposażone w takie interfejsy. Technologia została objęta standaryzacją IEEE. Norma specyfikuje warstwę fizyczną i łącza danych. W warstwie łącza danych umiejscowiono usługi bezpieczeństwa uwierzytelnienie i poufność. Oznacza to, że ochrona komunikacji zapewniana jest w relacji pomiędzy sąsiadującymi węzłami. Węzły tworzą grupy ad-hoc zwane piconet-ami. Owa sieć (do 8 węzłów) zawiera jedną stację synchronizująca, zwaną master i pozostałe slave. Niezależne sieci skali piko - piconets mogą być dalej łączone w rozrzucone sieci scatternets. Każdy węzeł posiada niepowtarzalny adres. Opcjonalne uwierzytelnienie stron (zwane procesem parowania pairing) opiera się na wykazaniu się wiedzą o kodzie PIN (do szesnastu znaków ASCII). Na tej podstawie generowane są 128 bitowe klucze (link key). Przebieg uwierzytelnienia ma schemat wyzwanieodpowiedź, w którym strony posługują się niepowtarzalnymi adresami stacji i kluczami link keys. Poufność zapewniana jest poprzez szyfrowanie łącza za pomocą szyfru strumieniowego typu liniowego rejestru przesuwnego ze sprzężeniem zwrotnym (Linear Feedback Shift Registers LFSR). Kontrola dostępu związana jest z podziałem węzłów na dwie grupy: zaufane uprawnione do pełnego dostępu do zasobów, oraz na nie zaufane o ograniczonych prawach. Przyporządkowanie do jednej z grup odbywa się w procesie uwierzytelnienia. Urządzenia mogą pracować w jednym z trzech poziomów bezpieczeństwa (security mode). W zależności od wybranego poziomu stosowane są odpowiednie usługi bezpieczeństwa. Przy powszechnym zastosowaniu standardu Bluetooth, jako łączności w relacjach osobistych (Personal Area Network), jest szczególnie istotna ochrona prywatności użytkowników. Świadomość, że dane urządzenie przedstawia się zawsze tym samym, niepowtarzalnym adresem, jest dużym powodem do niepokoju. W przypadku posługiwania się zawsze tym samym urządzeniem (np. telefonem lub terminalem PDA) jesteśmy łatwym celem śledzenia. Zwyczaje osób wyposażonych w elektroniczne alter-ego z interfejsem Bluetooth są

4 łatwe do poznania. Przewidywane było wprowadzenie do standardu trybu anonimowego, gdzie ukrywany byłby adres stacji. W obecnej wersji 2.0 nie zostało to jednak zrealizowane. Problem pogłębia konieczność wprowadzania kodów PIN przy generacji kluczy link key. Zarządzanie PIN-ami w obrębie większej sieci jest utrudnione. Ponadto w grupie urządzeń wspólnie komunikujących się, musi występować ten sam kod PIN. Ponownie, rozwiązanie wyraźnie wykazuje trudną skalowalność i obniżenie poziomu bezpieczeństwa dla większych sieci. Przechwycenie sekwencji PIN oznacza między innymi uzyskanie dostępu do wszelkich danych przechowywanych w urządzeniu. W efekcie sporządzany profil użytkownika może być powiązany ze szczegółowymi danymi osobowymi, danymi kontaktowymi itd. Globalne zastosowanie technologii Bluetooth stwarza dogodne środowisko do ingerencji w prywatność. Innym sposobem na uzyskanie pełnego dostępu do urządzenia jest kradzież dowolnego urządzenia, które zostało zaliczone do zaufanych w stosunku do obiektu ataku. Pamiętamy, że uwierzytelnienie dokonywane jest pomiędzy urządzeniami, a nie pomiędzy użytkownikami stacji. Praktyka pokazała, że możliwości ingerencji w prywatność użytkowników Bluetooth są znacznie większe. Powodem jest zazwyczaj błędna i nieświadoma implementacja przez producentów sprzętu, w zakresie warstw wyższych. Większość sprzętu wyposażonego w interfejs Bluetooth jest podatna na szereg ataków. Najpopularniejsze to: bluesnarf kopiowanie danych ze wskazanego urządzenia; w zależności od powodzenia fazy uwierzytelnienia, będą to wszystkie dane lub ich podzbiór zawierający książkę telefoniczną i terminarz; atak nie jest widoczny dla użytkownika atakowanej stacji, bluestumbler monitorowanie urządzeń w zasięgu odczyt parametrów: nazwa, adres urządzenia, moc sygnału, możliwości, producent sprzętu (na podstawie adresu), bluejacking wysyłanie niepożądanych wiadomości do innych urządzeń Bluetooth (również w trybie rozgłoszeniowym broadcast). 2.2 ZigBee Młodszym standardem z zakresu bezprzewodowych sieci PAN jest ZigBee. Cechą wspólną ZigBee i Bluetooth jest zastosowanie ogólnodostępnej częstotliwości transmisji radiowej 2.4 GHz. Warstwa fizyczna oraz podwarstwa MAC objęte zostały standaryzacją IEEE pod nazwą Kluczowym założeniem ZigBee jest maksymalna prostota i tani koszt implementacji. Aby zmniejszyć zużycie energii i uprościć implementacje, celowo ograniczono pasmo i wielkość stosowanych nagłówków. W efekcie ZigBee ma stać się powszechnie stosowaną technologią bezprzewodową rewolucjonizującą podejście do elektronicznych instalacji domowych. Ma zaspokajać potrzeby związane z automatyką w pomieszczeniach. W podwarstwie MAC umiejscowiono usługi poufności, integralności i uwierzytelnienia ramek, w oparciu o znany z Wi-Fi protokół Counter Mode with CBC-MAC Protocol (CCMP). Bezpieczeństwo w relacji od końca do końca (analogiczne rozwiązania jak w podwarstwie MAC) nie jest objęte standaryzacją. Wydaje się, że podobnie jak w przypadku Bluetooth, wraz z upowszechnieniem się technologii stanie się to podstawowym problemem w bezpieczeństwie ZigBee. Niski koszt urządzeń ma pozwolić na powszechne stosownie nawet bezprzewodowych włączników światła ZigBee i jako wyposażenie zabawek. Integracja z Wi-Fi i dalej z Internetem to możliwości zdalnego sterowania domostwami. Pokusa ataków jest ogromna. Brak kontroli nad mechanizmami bezpieczeństwa realnie rysuje wizję Wielkiego Brata. 2.3 Wi-Fi W połowie lat 90. XX wieku twórcy technologii Wi-Fi postawili sobie zadanie stworzenia mechanizmu bezpieczeństwa dla sieci bezprzewodowych odpowiadającemu bezpieczeństwu przewodowego Ethernetu. Założenie to zamknięte w koncepcji Wired Equivalent Privacy (Odpowiednik Przewodowej Prywatności) stało się wzorcowym przykładem fatalnego wdrożenia prywatności. Recepta na klęskę była nad wyraz prosta: Składnik 1) weź algorytm symetryczny, o którym panuje opinia, że jest kiepski (RC4), Składnik 2) użyj kodu cyklicznego zamiast funkcji skrótu (CRC-32), Składnik 3) nie zmieniaj kluczy kryptograficznych (brak zarządzania kluczami). W przypadku użycia RC4 (Składnik 1) popełniono poważny błąd, który w połączeniu z brakiem zarządzania kluczami (Składnik 3) spowodował spektakularną kompromitacje WEP. Klucz WEP można zgadnąć przez obserwację początkowych bajtów szyfrogramu (nałożenie działania modulo 2 na stały element ramki MAC). W zależności od szczęścia i poziomu ruchu odgadnięcie nie zmienianego klucza może zająć od kilku minut do kilkudziesięciu godzin.

5 Brak dynamizmu w zmianie klucza postanowiono nadrobić tworząc tzw. łatkę na WEP, czyli TKIP (Temporary Key Integrity Protocol), protokół tworzący unikalny klucz dla każdej ramki W ten sposób odgadnięcie klucza nie jest już możliwe. Rozwiązanie to można zastosować do urządzeń wspierających WEP poprzez zmianę sterownika, bądź firmware u. W ten sposób także pozbyto się kiepskiej integralności powstał nowy algorytm MICHAEL. Poważniejsze i współczesne podejście do prywatności opiera się na protokole CCMP. Protokół ten wykorzystuje algorytm AES i nie ma nic wspólnego z WEP ani TKIP. Protokół implementuje także integralność. Wymaga jednak większych zasobów obliczeniowych, stąd wciąż jest niedostępny dla wielu kart bezprzewodowych i punktów dostępowych Warto tutaj zwrócić uwagę, że część (czołowych!) wytwórców urządzeń IEEE do końca nie dowierza mocy CCMP - pojawiają się urządzenia, które oferują pracę w trybie łączonym WEP+TKIP+CCMP. Bezradność wytwórców sprzętu w tworzeniu takich krzyżówek bierze się przede wszystkim z przekonania o historycznie krótkotrwałym żywocie mechanizmów zapewnienia prywatności w Wi-Fi. Realizację prywatności w Wi-Fi oczywiście wspiera protokół IEEE 802.1X. Koncepcja wyniesienie inteligencji związanej z uwierzytelnianiem do specjalizowanych serwerów AAA spowodowała wreszcie możliwość stworzenia zaawansowanych mechanizmów zarządzania kluczami. IEEE 802.1X wraz z CCMP to główny trzon zalecanego przez Wi-Fi Alliance profilu WPA2 (Wi-Fi Protected Access 2), a także standardu IEEE i. 2.4 RFID RFID to małe i proste układy elektroniczne, wyposażone w antenę. RFID może odbierać sygnały radiowe i wysyłać odpowiedź. Dodatkowo każdy RFID posiada niepowtarzalny identyfikator. RFID nie muszą być wyposażone w źródło zasilania, układ może wykorzystywać energię dostarczoną wraz z sygnałem nadawczym. Konstruowane są również układy RFID ze stałym zasilaniem. RFID nazywane niekiedy mikroprocesorami szpiegującymi spychips pozwalają śledzić oznakowane przedmioty, zwierzęta i ludzi w zakresie zasięgu anten układów. W zastosowaniach komercyjnych znalazły się produkty z umieszczonymi w metce identyfikatorami RFID. Są już również stosowane urządzenia RFID wyposażone w miniaturowe kamery, określające profile klientów kupujących dane produkty. Przy szerokim zastosowaniu identyfikatorów RFID, integracja z innymi technologiami bezprzewodowymi oznacza wytworzenie się środowiska umożliwiającego globalną i zautomatyzowaną inwigilację. 3 Perspektywy Upowszechnienie się technologii bezprzewodowych wydaje się drugim, po Internecie, przełomem w dziedzinie prywatności elektronicznej. Nakazuje radykalną zmianę spojrzenia na ochronę prywatności. Nieskrępowane możliwości komunikacji za pomocą globalnej sieci IP zaowocowały eksplozją praktyk zautomatyzowanego śledzenia użytkowników sieci na szeroką skalę. Technologie bezprzewodowe rozwiązują problemy braku elastyczności w dostępie do Internetu. Pozwalają na dostęp do sieci niemalże z każdego miejsca. Wyposażanie siebie, a także domów i różnego rodzaju innych dóbr w interfejsy komunikacji bezprzewodowej wprowadza liczne obszary naszego życia w wymiar cyfrowy ze wszystkimi skutkami ubocznymi. Dowolność i brak dbałości przez producentów o odpowiednią implementację mechanizmów bezpieczeństwa, otwiera pole do nadużyć na szeroką skalę i powszechne profilowanie. Literatura [1] Fluhrer S., Mantin I., Shamir A.: Weaknesses in the Key Scheduling Algorithm of RC4. Cisco and The Weizmann Institute, August 2001 [2] Gehrmann, Ch., Persson, J. Smeets, B., Bluetooth Security, Artech House, London 2004 [3] IEEE Standard for Information Technology Telecommunications and Information Exchange between Systems Local and Metropolitan Area Network Specific Requirements Part 11: Wireless LAN Medium Access Control (MAC) and Physical Layer (PHY) Specifications, 1999 [4] IEEE b-1999 Supplement to , Wireless LAN MAC and PHY specifications: Higher speed Physical Layer (PHY) extension in the 2.4 GHz band [5] IEEE i Standard for Information technology Telecommunications and information exchange between systems Local and metropolitan area networks Specific requirements Part 11: Wireless LAN

6 Medium Access Control (MAC) and Physical Layer (PHY) specifications Amendment 6: Medium Access Control (MAC) Security Enhancements, 2004 IEEE Standard for Information technology Telecommunications and information exchange [6] between systems Local and metropolitan area networks Specific requirements Part 15.1: Wireless Medium Access Control (MAC) and Physical Layer (PHY) Specifications for Wireless Personal Area Networks (WPANs), 14 June 2002 [7] IEEE Standard for Information technology Telecommunications and information exchange between systems Local and metropolitan area networks Specific requirements Part 15.4: Wireless Medium Access Control (MAC) and Physical Layer (PHY) Specifications for Low Rate Wireless Personal Area Networks (LR-WPANs), 1 October 2003 [8] Specification of the Bluetooth System Version 1.2, 5 November 2003 [9] Specification of the Bluetooth System Version EDR [vol 0], 4 November 2004 [10] Whiting, D., Housley, R. Ferguson, N. Counter with CBC-MAC (CCM), RFC 3610, September 2003 Artykuł recenzowany

Bezpieczeństwo w sieciach bezprzewodowych WiFi. Krystian Baniak Seminarium Doktoranckie Październik 2006

Bezpieczeństwo w sieciach bezprzewodowych WiFi Krystian Baniak Seminarium Doktoranckie Październik 2006 Wprowadzenie Agenda Problemy sieci bezprzewodowych WiFi Architektura rozwiązań WiFi Mechanizmy bezpieczeństwa

Bezpieczeństwo w sieciach bezprzewodowych WiFi Krystian Baniak Seminarium Doktoranckie Październik 2006 Wprowadzenie Agenda Problemy sieci bezprzewodowych WiFi Architektura rozwiązań WiFi Mechanizmy bezpieczeństwa

Bezpieczeństwo sieci bezprzewodowych

Bezpieczeństwo sieci bezprzewodowych CONFidence 2005 // Kraków // Październik 2005 Agenda Sieci bezprzewodowe LAN 802.11b/g 802.11a Sieci bezprzewodowe PAN Bluetooth UWB Sieci bezprzewodowe PLMN GSM/GPRS/EDGE

Bezpieczeństwo sieci bezprzewodowych CONFidence 2005 // Kraków // Październik 2005 Agenda Sieci bezprzewodowe LAN 802.11b/g 802.11a Sieci bezprzewodowe PAN Bluetooth UWB Sieci bezprzewodowe PLMN GSM/GPRS/EDGE

HICCUPS system ukrytej komunikacji dla zepsutych sieci

HICCUPS system ukrytej komunikacji dla zepsutych sieci Krzysztof Szczypiorski Instytut Telekomunikacji Politechnika Warszawska E-mail: K.Szczypiorski@tele.pw.edu.pl http://security.tele.pw.edu.pl Streszczenie

HICCUPS system ukrytej komunikacji dla zepsutych sieci Krzysztof Szczypiorski Instytut Telekomunikacji Politechnika Warszawska E-mail: K.Szczypiorski@tele.pw.edu.pl http://security.tele.pw.edu.pl Streszczenie

Dr Michał Tanaś(http://www.amu.edu.pl/~mtanas)

Dr Michał Tanaś(http://www.amu.edu.pl/~mtanas) Sieci przewodowe Ethernet Standard IEEE 802.3 Wersja Base-T korzystająca ze skrętki telefonicznej jest w chwili obecnej jedynym powszechnie używanym standardem

Dr Michał Tanaś(http://www.amu.edu.pl/~mtanas) Sieci przewodowe Ethernet Standard IEEE 802.3 Wersja Base-T korzystająca ze skrętki telefonicznej jest w chwili obecnej jedynym powszechnie używanym standardem

Poufność (słaba) Integralność (niekryptograficzna) Uwierzytelnienie (słabe) Brak kontroli dostępu Brak zarządzania kluczami

Bezpieczeństwo w sieciach WLAN 802.11 1 2 Aspekty bezpieczeństwa Poufność (słaba) Integralność (niekryptograficzna) Uwierzytelnienie (słabe) Brak kontroli dostępu Brak zarządzania kluczami wszystkie usługi

Bezpieczeństwo w sieciach WLAN 802.11 1 2 Aspekty bezpieczeństwa Poufność (słaba) Integralność (niekryptograficzna) Uwierzytelnienie (słabe) Brak kontroli dostępu Brak zarządzania kluczami wszystkie usługi

Seminarium Katedry Radiokomunikacji, 8 lutego 2007r.

Bezpieczeństwo w sieciach WLAN 802.11 1 2 3 Aspekty bezpieczeństwa Poufność (słaba) Integralność (niekryptograficzna) Uwierzytelnienie (słabe) Brak kontroli dostępu Brak zarządzania kluczami wszystkie

Bezpieczeństwo w sieciach WLAN 802.11 1 2 3 Aspekty bezpieczeństwa Poufność (słaba) Integralność (niekryptograficzna) Uwierzytelnienie (słabe) Brak kontroli dostępu Brak zarządzania kluczami wszystkie

Sieci bezprzewodowe oczami hackera

Sieci bezprzewodowe oczami hackera Krzysztof Szczypiorski E-mail: krzysztof@szczypiorski.com http://krzysztof.szczypiorski.com VII Krajowa Konferencja Bezpieczeństwa Sieciowego "Zabezpieczenia sieci korporacyjnych",

Sieci bezprzewodowe oczami hackera Krzysztof Szczypiorski E-mail: krzysztof@szczypiorski.com http://krzysztof.szczypiorski.com VII Krajowa Konferencja Bezpieczeństwa Sieciowego "Zabezpieczenia sieci korporacyjnych",

Internet. dodatkowy switch. Koncentrator WLAN, czyli wbudowany Access Point

Routery Vigor oznaczone symbolem G (np. 2900Gi), dysponują trwale zintegrowanym koncentratorem radiowym, pracującym zgodnie ze standardem IEEE 802.11g i b. Jest to zbiór protokołów, definiujących pracę

Routery Vigor oznaczone symbolem G (np. 2900Gi), dysponują trwale zintegrowanym koncentratorem radiowym, pracującym zgodnie ze standardem IEEE 802.11g i b. Jest to zbiór protokołów, definiujących pracę

ZiMSK. Konsola, TELNET, SSH 1

ZiMSK dr inż. Łukasz Sturgulewski, luk@kis.p.lodz.pl, http://luk.kis.p.lodz.pl/ dr inż. Artur Sierszeń, asiersz@kis.p.lodz.pl dr inż. Andrzej Frączyk, a.fraczyk@kis.p.lodz.pl Konsola, TELNET, SSH 1 Wykład

ZiMSK dr inż. Łukasz Sturgulewski, luk@kis.p.lodz.pl, http://luk.kis.p.lodz.pl/ dr inż. Artur Sierszeń, asiersz@kis.p.lodz.pl dr inż. Andrzej Frączyk, a.fraczyk@kis.p.lodz.pl Konsola, TELNET, SSH 1 Wykład

Bezpieczeństwo technologii Bluetooth

Bezpieczeństwo technologii Bluetooth Leszek Wawrzonkowski lwawrzon@elka.pw.edu.pl Leszek Wawrzonkowski Bezpieczeństwo technologii Bluetooth 1 z 22 Plan prezentacji Opis standardu Bluetooth Bezpieczeństwo

Bezpieczeństwo technologii Bluetooth Leszek Wawrzonkowski lwawrzon@elka.pw.edu.pl Leszek Wawrzonkowski Bezpieczeństwo technologii Bluetooth 1 z 22 Plan prezentacji Opis standardu Bluetooth Bezpieczeństwo

Zastosowania PKI dla wirtualnych sieci prywatnych

Zastosowania PKI dla wirtualnych sieci prywatnych Andrzej Chrząszcz NASK Agenda Wstęp Sieci Wirtualne i IPSEC IPSEC i mechanizmy bezpieczeństwa Jak wybrać właściwą strategię? PKI dla VPN Co oferują dostawcy

Zastosowania PKI dla wirtualnych sieci prywatnych Andrzej Chrząszcz NASK Agenda Wstęp Sieci Wirtualne i IPSEC IPSEC i mechanizmy bezpieczeństwa Jak wybrać właściwą strategię? PKI dla VPN Co oferują dostawcy

Bezpieczeństwo lokalnych sieci bezprzewodowych IEEE

Bezpieczeństwo lokalnych sieci bezprzewodowych IEEE Krzysztof Szczypiorski Instytut Telekomunikacji Politechniki Warszawskiej e-mail: K.Szczypiorski@tele.pw.edu.pl http:krzysiek.tele.pw.edu.pl Streszczenie

Bezpieczeństwo lokalnych sieci bezprzewodowych IEEE Krzysztof Szczypiorski Instytut Telekomunikacji Politechniki Warszawskiej e-mail: K.Szczypiorski@tele.pw.edu.pl http:krzysiek.tele.pw.edu.pl Streszczenie

Konfiguracja WDS na module SCALANCE W Wstęp

Konfiguracja WDS na module SCALANCE W788-2 1. Wstęp WDS (Wireless Distribution System), to tryb pracy urządzeń bezprzewodowych w którym nadrzędny punkt dostępowy przekazuje pakiety do klientów WDS, które

Konfiguracja WDS na module SCALANCE W788-2 1. Wstęp WDS (Wireless Distribution System), to tryb pracy urządzeń bezprzewodowych w którym nadrzędny punkt dostępowy przekazuje pakiety do klientów WDS, które

Technologie Architectura Elementy sieci Zasada działania Topologie sieci Konfiguracja Zastosowania Bezpieczeństwo Zalety i wady

Sieci bezprzewodowe WiMax Wi-Fi Technologie Architectura Elementy sieci Zasada działania Topologie sieci Konfiguracja Zastosowania Bezpieczeństwo Zalety i wady Technologie bezprzewodowe stanowią alternatywę

Sieci bezprzewodowe WiMax Wi-Fi Technologie Architectura Elementy sieci Zasada działania Topologie sieci Konfiguracja Zastosowania Bezpieczeństwo Zalety i wady Technologie bezprzewodowe stanowią alternatywę

co to oznacza dla mobilnych

Artykuł tematyczny Szerokopasmowa sieć WWAN Szerokopasmowa sieć WWAN: co to oznacza dla mobilnych profesjonalistów? Szybka i bezproblemowa łączność staje się coraz ważniejsza zarówno w celu osiągnięcia

Artykuł tematyczny Szerokopasmowa sieć WWAN Szerokopasmowa sieć WWAN: co to oznacza dla mobilnych profesjonalistów? Szybka i bezproblemowa łączność staje się coraz ważniejsza zarówno w celu osiągnięcia

(Nie)bezpieczeństwo bezprzewodowych sieci lokalnych (WLAN)

(Nie)bezpieczeństwo bezprzewodowych sieci lokalnych (WLAN) Krzysztof Szczypiorski Instytut Telekomunikacji Politechniki Warszawskiej K.Szczypiorski@tele.pw.edu.pl http://krzysiek.tele.pw.edu.pl Konferencja

(Nie)bezpieczeństwo bezprzewodowych sieci lokalnych (WLAN) Krzysztof Szczypiorski Instytut Telekomunikacji Politechniki Warszawskiej K.Szczypiorski@tele.pw.edu.pl http://krzysiek.tele.pw.edu.pl Konferencja

Bezpieczeństwo sieci WiFi. Krzysztof Cabaj II PW Krzysztof Szczypiorski IT PW

Bezpieczeństwo sieci WiFi Krzysztof Cabaj II PW Krzysztof Szczypiorski IT PW Plan wykładu Wprowadzenie WiFi a inne sieci radiowe Podstawy działania sieci WiFi Zagrożenia Sposoby zabezpieczania Przykładowe

Bezpieczeństwo sieci WiFi Krzysztof Cabaj II PW Krzysztof Szczypiorski IT PW Plan wykładu Wprowadzenie WiFi a inne sieci radiowe Podstawy działania sieci WiFi Zagrożenia Sposoby zabezpieczania Przykładowe

WEP: przykład statystycznego ataku na źle zaprojektowany algorytm szyfrowania

WEP: przykład statystycznego ataku na źle zaprojektowany algorytm szyfrowania Mateusz Kwaśnicki Politechnika Wrocławska Wykład habilitacyjny Warszawa, 25 października 2012 Plan wykładu: Słabości standardu

WEP: przykład statystycznego ataku na źle zaprojektowany algorytm szyfrowania Mateusz Kwaśnicki Politechnika Wrocławska Wykład habilitacyjny Warszawa, 25 października 2012 Plan wykładu: Słabości standardu

VPN Virtual Private Network. Użycie certyfikatów niekwalifikowanych w sieciach VPN. wersja 1.1 UNIZETO TECHNOLOGIES SA

VPN Virtual Private Network Użycie certyfikatów niekwalifikowanych w sieciach VPN wersja 1.1 Spis treści 1. CO TO JEST VPN I DO CZEGO SŁUŻY... 3 2. RODZAJE SIECI VPN... 3 3. ZALETY STOSOWANIA SIECI IPSEC

VPN Virtual Private Network Użycie certyfikatów niekwalifikowanych w sieciach VPN wersja 1.1 Spis treści 1. CO TO JEST VPN I DO CZEGO SŁUŻY... 3 2. RODZAJE SIECI VPN... 3 3. ZALETY STOSOWANIA SIECI IPSEC

WLAN bezpieczne sieci radiowe 01

WLAN bezpieczne sieci radiowe 01 ostatnim czasie ogromną popularność zdobywają sieci bezprzewodowe. Zapewniają dużą wygodę w dostępie użytkowników do zasobów W informatycznych. Jednak implementacja sieci

WLAN bezpieczne sieci radiowe 01 ostatnim czasie ogromną popularność zdobywają sieci bezprzewodowe. Zapewniają dużą wygodę w dostępie użytkowników do zasobów W informatycznych. Jednak implementacja sieci

Marcin Szeliga marcin@wss.pl. Sieć

Marcin Szeliga marcin@wss.pl Sieć Agenda Wprowadzenie Model OSI Zagrożenia Kontrola dostępu Standard 802.1x (protokół EAP i usługa RADIUS) Zabezpieczenia IPSec SSL/TLS SSH Zapory Sieci bezprzewodowe Wprowadzenie

Marcin Szeliga marcin@wss.pl Sieć Agenda Wprowadzenie Model OSI Zagrożenia Kontrola dostępu Standard 802.1x (protokół EAP i usługa RADIUS) Zabezpieczenia IPSec SSL/TLS SSH Zapory Sieci bezprzewodowe Wprowadzenie

Ireneusz Gąsiewski. Zastosowanie Access Pointa w szkole.

Ireneusz Gąsiewski Zastosowanie Access Pointa w szkole. Spis treści: 1. Wstęp;...str.3 2. Sieć internetowa; str.3 3. Access Point;..str.4 4. Budowa szkolnej sieci;.. str.6 5. Zakończenie;.str.9 6. Bibliografia;..str.10

Ireneusz Gąsiewski Zastosowanie Access Pointa w szkole. Spis treści: 1. Wstęp;...str.3 2. Sieć internetowa; str.3 3. Access Point;..str.4 4. Budowa szkolnej sieci;.. str.6 5. Zakończenie;.str.9 6. Bibliografia;..str.10

Przegląd protokołów komunikacyjnych automatyki przemysłowej w aspekcie bezpieczeństwa sieci OT. Suchy Las, maj 2017

Przegląd protokołów komunikacyjnych automatyki przemysłowej w aspekcie bezpieczeństwa sieci OT Suchy Las, maj 2017 5 mitów dotyczących bezpieczeństwa infrastruktury krytycznej wg firmy Kaspersky Lab Mit

Przegląd protokołów komunikacyjnych automatyki przemysłowej w aspekcie bezpieczeństwa sieci OT Suchy Las, maj 2017 5 mitów dotyczących bezpieczeństwa infrastruktury krytycznej wg firmy Kaspersky Lab Mit

WLAN 2: tryb infrastruktury

WLAN 2: tryb infrastruktury Plan 1. Terminologia 2. Kolizje pakietów w sieciach WLAN - CSMA/CA 3. Bezpieczeństwo - WEP/WPA/WPA2 Terminologia Tryb infrastruktury / tryb ad-hoc Tryb infrastruktury - (lub

WLAN 2: tryb infrastruktury Plan 1. Terminologia 2. Kolizje pakietów w sieciach WLAN - CSMA/CA 3. Bezpieczeństwo - WEP/WPA/WPA2 Terminologia Tryb infrastruktury / tryb ad-hoc Tryb infrastruktury - (lub

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2007 Hewlett-Packard Development Company, L.P. Windows jest zastrzeżonym znakiem towarowym firmy Microsoft Corporation, zarejestrowanym

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2007 Hewlett-Packard Development Company, L.P. Windows jest zastrzeżonym znakiem towarowym firmy Microsoft Corporation, zarejestrowanym

Podstawy bezpieczeństwa w sieciach bezprzewodowych

1 Podstawy bezpieczeństwa w sieciach bezprzewodowych Protokół WEP - sposób działania, możliwe ataki, możliwe usprawnienia, następcy Filip Piękniewski, Wydział Matematyki i Informatyki UMK, członek IEEE

1 Podstawy bezpieczeństwa w sieciach bezprzewodowych Protokół WEP - sposób działania, możliwe ataki, możliwe usprawnienia, następcy Filip Piękniewski, Wydział Matematyki i Informatyki UMK, członek IEEE

Bezpieczne Wi-Fi w szkole

Bezpieczne Wi-Fi w szkole Tomasz Kuczyński - Poznańskie Centrum Superkoputerowo-Sieciowe Konferencja Cyfrowe bezpieczeństwo w szkole XXI wieku Warszawa, 29.04.2016 Wi-Fi wygodne, ale potoczne określenie

Bezpieczne Wi-Fi w szkole Tomasz Kuczyński - Poznańskie Centrum Superkoputerowo-Sieciowe Konferencja Cyfrowe bezpieczeństwo w szkole XXI wieku Warszawa, 29.04.2016 Wi-Fi wygodne, ale potoczne określenie

Wykorzystanie kontrolera sieci bezprzewodowej oraz serwera RADIUS

Wykorzystanie kontrolera sieci bezprzewodowej oraz serwera RADIUS Kontroler sieci bezprzewodowej (Wireless Network Controller WNC) może wykorzystywać wiele powiązanym z nim punktów dostępowych (Access

Wykorzystanie kontrolera sieci bezprzewodowej oraz serwera RADIUS Kontroler sieci bezprzewodowej (Wireless Network Controller WNC) może wykorzystywać wiele powiązanym z nim punktów dostępowych (Access

Rozwiązywanie problemów z DNS i siecią bezprzewodową AR1004g v2

Rozwiązywanie problemów z DNS i siecią bezprzewodową AR1004g v2 1. W zakładce panelu konfiguracyjnego (adres IP strony konfiguracyjnej urządzenia to: 192.168.1.254) Advanced Setup --> LAN, w sekcji Domain

Rozwiązywanie problemów z DNS i siecią bezprzewodową AR1004g v2 1. W zakładce panelu konfiguracyjnego (adres IP strony konfiguracyjnej urządzenia to: 192.168.1.254) Advanced Setup --> LAN, w sekcji Domain

Bezpieczeństwo bezprzewodowych sieci LAN 802.11

Bezpieczeństwo bezprzewodowych sieci LAN 802.11 Maciej Smoleński smolen@students.mimuw.edu.pl Wydział Matematyki Informatyki i Mechaniki Uniwersytetu Warszawskiego 16 stycznia 2007 Spis treści Sieci bezprzewodowe

Bezpieczeństwo bezprzewodowych sieci LAN 802.11 Maciej Smoleński smolen@students.mimuw.edu.pl Wydział Matematyki Informatyki i Mechaniki Uniwersytetu Warszawskiego 16 stycznia 2007 Spis treści Sieci bezprzewodowe

Bezpieczeństwo teleinformatyczne

Bezpieczeństwo teleinformatyczne BIULETYN TEMATYCZNY Nr 1 /czerwiec 2007 Bezpieczeństwo sieci WiFi www.secuirty.dga.pl Spis treści Wstęp 3 Sieci bezprzewodowe 4 WEP 4 WPA 6 WPA2 6 WPA-PSK 6 Zalecenia 7

Bezpieczeństwo teleinformatyczne BIULETYN TEMATYCZNY Nr 1 /czerwiec 2007 Bezpieczeństwo sieci WiFi www.secuirty.dga.pl Spis treści Wstęp 3 Sieci bezprzewodowe 4 WEP 4 WPA 6 WPA2 6 WPA-PSK 6 Zalecenia 7

Rozproszony system zbierania danych.

Rozproszony system zbierania danych. Zawartość 1. Charakterystyka rozproszonego systemu.... 2 1.1. Idea działania systemu.... 2 1.2. Master systemu radiowego (koordynator PAN).... 3 1.3. Slave systemu

Rozproszony system zbierania danych. Zawartość 1. Charakterystyka rozproszonego systemu.... 2 1.1. Idea działania systemu.... 2 1.2. Master systemu radiowego (koordynator PAN).... 3 1.3. Slave systemu

Technologie informacyjne - wykład 9 -

Zakład Fizyki Budowli i Komputerowych Metod Projektowania Instytut Budownictwa Wydział Budownictwa Lądowego i Wodnego Politechnika Wrocławska Technologie informacyjne - wykład 9 - Prowadzący: Dmochowski

Zakład Fizyki Budowli i Komputerowych Metod Projektowania Instytut Budownictwa Wydział Budownictwa Lądowego i Wodnego Politechnika Wrocławska Technologie informacyjne - wykład 9 - Prowadzący: Dmochowski

Cel prezentacji. Główne punkty prezentacji. Systemy wykrywania włamań dla sieci bezprzewodowych Wi-Fi. a inne sieci bezprzewodowe

Systemy wykrywania włamań dla sieci bezprzewodowych Wi-Fi Krzysztof Cabaj, Krzysztof Szczypiorski Politechnika Warszawska E-mail: K.Cabaj@ii.pw.edu.pl, K.Szczypiorski@tele.pw.edu.pl Cel prezentacji Przedstawienie

Systemy wykrywania włamań dla sieci bezprzewodowych Wi-Fi Krzysztof Cabaj, Krzysztof Szczypiorski Politechnika Warszawska E-mail: K.Cabaj@ii.pw.edu.pl, K.Szczypiorski@tele.pw.edu.pl Cel prezentacji Przedstawienie

Hosting WWW Bezpieczeństwo hostingu WWW. Dr Michał Tanaś (http://www.amu.edu.pl/~mtanas)

Hosting WWW Bezpieczeństwo hostingu WWW Dr Michał Tanaś (http://www.amu.edu.pl/~mtanas) Szyfrowana wersja protokołu HTTP Kiedyś używany do specjalnych zastosowań (np. banki internetowe), obecnie zaczyna

Hosting WWW Bezpieczeństwo hostingu WWW Dr Michał Tanaś (http://www.amu.edu.pl/~mtanas) Szyfrowana wersja protokołu HTTP Kiedyś używany do specjalnych zastosowań (np. banki internetowe), obecnie zaczyna

Wydział Elektryczny. Katedra Telekomunikacji i Aparatury Elektronicznej. Kierunek: Inżynieria biomedyczna. Instrukcja do zajęć laboratoryjnych

Politechnika Białostocka Wydział Elektryczny Katedra Telekomunikacji i Aparatury Elektronicznej Kierunek: Inżynieria biomedyczna Temat ćwiczenia: Instrukcja do zajęć laboratoryjnych Konfiguracja i badanie

Politechnika Białostocka Wydział Elektryczny Katedra Telekomunikacji i Aparatury Elektronicznej Kierunek: Inżynieria biomedyczna Temat ćwiczenia: Instrukcja do zajęć laboratoryjnych Konfiguracja i badanie

Sieci bezprzewodowe - opis przedmiotu

Sieci bezprzewodowe - opis przedmiotu Informacje ogólne Nazwa przedmiotu Sieci bezprzewodowe Kod przedmiotu 11.3-WI-INFP-SB Wydział Kierunek Wydział Informatyki, Elektrotechniki i Automatyki Informatyka

Sieci bezprzewodowe - opis przedmiotu Informacje ogólne Nazwa przedmiotu Sieci bezprzewodowe Kod przedmiotu 11.3-WI-INFP-SB Wydział Kierunek Wydział Informatyki, Elektrotechniki i Automatyki Informatyka

Serwer SSH. Wprowadzenie do serwera SSH Instalacja i konfiguracja Zarządzanie kluczami

Serwer SSH Serwer SSH Wprowadzenie do serwera SSH Instalacja i konfiguracja Zarządzanie kluczami Serwer SSH - Wprowadzenie do serwera SSH Praca na odległość potrzeby w zakresie bezpieczeństwa Identyfikacja

Serwer SSH Serwer SSH Wprowadzenie do serwera SSH Instalacja i konfiguracja Zarządzanie kluczami Serwer SSH - Wprowadzenie do serwera SSH Praca na odległość potrzeby w zakresie bezpieczeństwa Identyfikacja

Ćwiczenie 7 Sieć bezprzewodowa z wykorzystaniem rutera.

. Cel ćwiczenia: - Krótka charakterystyka rutera (przypomnienie). - Bezprzewodowe połączenie rutera z komputerem w celu jego konfiguracji. - Szybka konfiguracja rutera do pracy przy użyciu interfejsu bezprzewodowego.

. Cel ćwiczenia: - Krótka charakterystyka rutera (przypomnienie). - Bezprzewodowe połączenie rutera z komputerem w celu jego konfiguracji. - Szybka konfiguracja rutera do pracy przy użyciu interfejsu bezprzewodowego.

Sieci bezprzewodowe WiFi

Sieci bezprzewodowe WiFi przegląd typowych ryzyk i aspektów bezpieczeństwa IV Konferencja Bezpieczeństwa Informacji Katowice, 25 czerwca 2013r. Grzegorz Długajczyk ING Bank Śląski Czy sieci bezprzewodowe

Sieci bezprzewodowe WiFi przegląd typowych ryzyk i aspektów bezpieczeństwa IV Konferencja Bezpieczeństwa Informacji Katowice, 25 czerwca 2013r. Grzegorz Długajczyk ING Bank Śląski Czy sieci bezprzewodowe

PBS. Wykład Zabezpieczenie przełączników i dostępu do sieci LAN

PBS Wykład 7 1. Zabezpieczenie przełączników i dostępu do sieci LAN mgr inż. Roman Krzeszewski roman@kis.p.lodz.pl mgr inż. Artur Sierszeń asiersz@kis.p.lodz.pl mgr inż. Łukasz Sturgulewski luk@kis.p.lodz.pl

PBS Wykład 7 1. Zabezpieczenie przełączników i dostępu do sieci LAN mgr inż. Roman Krzeszewski roman@kis.p.lodz.pl mgr inż. Artur Sierszeń asiersz@kis.p.lodz.pl mgr inż. Łukasz Sturgulewski luk@kis.p.lodz.pl

Bezpieczeństwo kart elektronicznych

Bezpieczeństwo kart elektronicznych Krzysztof Maćkowiak Karty elektroniczne wprowadzane od drugiej połowy lat 70-tych znalazły szerokie zastosowanie w wielu dziedzinach naszego życia: bankowości, telekomunikacji,

Bezpieczeństwo kart elektronicznych Krzysztof Maćkowiak Karty elektroniczne wprowadzane od drugiej połowy lat 70-tych znalazły szerokie zastosowanie w wielu dziedzinach naszego życia: bankowości, telekomunikacji,

Systemy Mobilne i Bezprzewodowe laboratorium 12. Bezpieczeństwo i prywatność

Systemy Mobilne i Bezprzewodowe laboratorium 12 Bezpieczeństwo i prywatność Plan laboratorium Szyfrowanie, Uwierzytelnianie, Bezpieczeństwo systemów bezprzewodowych. na podstawie : D. P. Agrawal, Q.-A.

Systemy Mobilne i Bezprzewodowe laboratorium 12 Bezpieczeństwo i prywatność Plan laboratorium Szyfrowanie, Uwierzytelnianie, Bezpieczeństwo systemów bezprzewodowych. na podstawie : D. P. Agrawal, Q.-A.

Zadania z sieci Rozwiązanie

Zadania z sieci Rozwiązanie Zadanie 1. Komputery połączone są w sieci, z wykorzystaniem routera zgodnie ze schematem przedstawionym poniżej a) Jak się nazywa ten typ połączenia komputerów? (topologia sieciowa)

Zadania z sieci Rozwiązanie Zadanie 1. Komputery połączone są w sieci, z wykorzystaniem routera zgodnie ze schematem przedstawionym poniżej a) Jak się nazywa ten typ połączenia komputerów? (topologia sieciowa)

Topologie sieci WLAN. Sieci Bezprzewodowe. Access Point. Access Point. Topologie sieci WLAN. Standard WiFi IEEE 802.11 Bezpieczeństwo sieci WiFi

dr inż. Krzysztof Hodyr Sieci Bezprzewodowe Część 4 Topologie sieci WLAN sieć tymczasowa (ad-hoc) sieć stacjonarna (infractructure) Topologie sieci WLAN Standard WiFi IEEE 802.11 Bezpieczeństwo sieci WiFi

dr inż. Krzysztof Hodyr Sieci Bezprzewodowe Część 4 Topologie sieci WLAN sieć tymczasowa (ad-hoc) sieć stacjonarna (infractructure) Topologie sieci WLAN Standard WiFi IEEE 802.11 Bezpieczeństwo sieci WiFi

Łączność bezprzewodowa (tylko wybrane modele)

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2006 Hewlett-Packard Development Company, L.P. Microsoft i Windows są zastrzeżonymi w Stanach Zjednoczonych znakami towarowymi

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2006 Hewlett-Packard Development Company, L.P. Microsoft i Windows są zastrzeżonymi w Stanach Zjednoczonych znakami towarowymi

Sieć bezprzewodowa (ang. Wireless LAN) sieć lokalna zrealizowana bez użycia przewodów używa fal elektromagnetycznych (radiowych lub podczerwonych) do

SIECI BEZPRZEWODOWE Sieć bezprzewodowa (ang. Wireless LAN) sieć lokalna zrealizowana bez użycia przewodów używa fal elektromagnetycznych (radiowych lub podczerwonych) do przesyłania informacji z jednego

SIECI BEZPRZEWODOWE Sieć bezprzewodowa (ang. Wireless LAN) sieć lokalna zrealizowana bez użycia przewodów używa fal elektromagnetycznych (radiowych lub podczerwonych) do przesyłania informacji z jednego

Plan wykładu. 1. Sieć komputerowa 2. Rodzaje sieci 3. Topologie sieci 4. Karta sieciowa 5. Protokoły używane w sieciach LAN 6.

Plan wykładu 1. Sieć komputerowa 2. Rodzaje sieci 3. Topologie sieci 4. Karta sieciowa 5. Protokoły używane w sieciach LAN 6. Modem analogowy Sieć komputerowa Siecią komputerową nazywa się grupę komputerów

Plan wykładu 1. Sieć komputerowa 2. Rodzaje sieci 3. Topologie sieci 4. Karta sieciowa 5. Protokoły używane w sieciach LAN 6. Modem analogowy Sieć komputerowa Siecią komputerową nazywa się grupę komputerów

Łączność bezprzewodowa (tylko wybrane modele)

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2007 Hewlett-Packard Development Company, L.P. Windows jest zastrzeżonym znakiem towarowym firmy Microsoft Corporation, zarejestrowanym

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2007 Hewlett-Packard Development Company, L.P. Windows jest zastrzeżonym znakiem towarowym firmy Microsoft Corporation, zarejestrowanym

USŁUGI DODATKOWE W SIECIACH BEZPRZEWODOWYCH VoIP oraz multimedia w sieciach WiFi problemy

Seminarium poświęcone sieci bezprzewodowej w Politechnice Krakowskiej - projekt Eduroam USŁUGI DODATKOWE W SIECIACH BEZPRZEWODOWYCH VoIP oraz multimedia w sieciach WiFi problemy Wprowadzenie Problematyka

Seminarium poświęcone sieci bezprzewodowej w Politechnice Krakowskiej - projekt Eduroam USŁUGI DODATKOWE W SIECIACH BEZPRZEWODOWYCH VoIP oraz multimedia w sieciach WiFi problemy Wprowadzenie Problematyka

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska

Instytut Informatyki Politechnika Poznańska Bezprzewodowa sieć 2,4 GHz, optymalizowana dla transferu danych z małą prędkością, z małymi opóźnieniami danych pomiędzy wieloma węzłami ANT Sieć PAN (ang. Personal

Instytut Informatyki Politechnika Poznańska Bezprzewodowa sieć 2,4 GHz, optymalizowana dla transferu danych z małą prędkością, z małymi opóźnieniami danych pomiędzy wieloma węzłami ANT Sieć PAN (ang. Personal

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES. Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Wprowadzenie Problemy bezpieczeństwa transmisji Rozwiązania stosowane dla

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Wprowadzenie Problemy bezpieczeństwa transmisji Rozwiązania stosowane dla

155,35 PLN brutto 126,30 PLN netto

Totolink A3000RU Router WiFi AC1200, Dual Band, MU-MIMO, 5x RJ45 1000Mb/s, 1x USB 155,35 PLN brutto 126,30 PLN netto Producent: TOTOLINK Router bezprzewodowy A3000RU jest zgodny z najnowszym standardem

Totolink A3000RU Router WiFi AC1200, Dual Band, MU-MIMO, 5x RJ45 1000Mb/s, 1x USB 155,35 PLN brutto 126,30 PLN netto Producent: TOTOLINK Router bezprzewodowy A3000RU jest zgodny z najnowszym standardem

Beskid Cafe. Hufcowa Kawiarenka Internetowa

Beskid Cafe Hufcowa Kawiarenka Internetowa Co to jest kawiarenka internetowa? Jest to kilka komputerów znajdujących się w jednym pomieszczeniu połączonych w sieć komputerową, która jest podłączona do Internetu.

Beskid Cafe Hufcowa Kawiarenka Internetowa Co to jest kawiarenka internetowa? Jest to kilka komputerów znajdujących się w jednym pomieszczeniu połączonych w sieć komputerową, która jest podłączona do Internetu.

ARCHITEKTURA GSM. Wykonali: Alan Zieliński, Maciej Żulewski, Alex Hoddle- Wojnarowski.

1 ARCHITEKTURA GSM Wykonali: Alan Zieliński, Maciej Żulewski, Alex Hoddle- Wojnarowski. SIEĆ KOMÓRKOWA Sieć komórkowa to sieć radiokomunikacyjna składająca się z wielu obszarów (komórek), z których każdy

1 ARCHITEKTURA GSM Wykonali: Alan Zieliński, Maciej Żulewski, Alex Hoddle- Wojnarowski. SIEĆ KOMÓRKOWA Sieć komórkowa to sieć radiokomunikacyjna składająca się z wielu obszarów (komórek), z których każdy

RFID Radio Frequency Identification. Tomasz Dziubich

RFID Radio Frequency Identification Tomasz Dziubich Plan wykładu Co to jest RFID? Jak działa RFID Przykłady aplikacji Wady i zalety Kierunki rozwoju Co to jest RFID? Radio Frequency Identification Wykorzystanie

RFID Radio Frequency Identification Tomasz Dziubich Plan wykładu Co to jest RFID? Jak działa RFID Przykłady aplikacji Wady i zalety Kierunki rozwoju Co to jest RFID? Radio Frequency Identification Wykorzystanie

Podstawowe pojęcia dotyczące sieci komputerowych

Podstawowe pojęcia dotyczące sieci komputerowych Podział ze względu na obszar Sieci osobiste PAN (Personal Area Network) sieci o zasięgu kilku metrów wykorzystywane np. do bezprzewodowego połączenia telefonu

Podstawowe pojęcia dotyczące sieci komputerowych Podział ze względu na obszar Sieci osobiste PAN (Personal Area Network) sieci o zasięgu kilku metrów wykorzystywane np. do bezprzewodowego połączenia telefonu

Karta sieci bezprzewodowej AirPlus Xtreme G 2.4 GHz Cardbus. Dysk CD (ze sterownikami i podręcznikiem użytkownika)

Urządzenie działa z systemami operacyjnymi Windows XP, Windows 2000, Windows ME, Windows 98SE. Przed rozpoczęciem Opakowanie karty powinno zawierać następujące pozycje: DWL-G650 Karta sieci bezprzewodowej

Urządzenie działa z systemami operacyjnymi Windows XP, Windows 2000, Windows ME, Windows 98SE. Przed rozpoczęciem Opakowanie karty powinno zawierać następujące pozycje: DWL-G650 Karta sieci bezprzewodowej

ZAŁĄCZNIK NR 1 DO REGULAMINU SERWISU ZNANEEKSPERTKI.PL POLITYKA OCHRONY PRYWATNOŚCI

ZAŁĄCZNIK NR 1 DO REGULAMINU SERWISU ZNANEEKSPERTKI.PL POLITYKA OCHRONY PRYWATNOŚCI Headlines Spółka z ograniczoną odpowiedzialnością i spółka spółka komandytowa szanuje i troszczy się o prawo do prywatności

ZAŁĄCZNIK NR 1 DO REGULAMINU SERWISU ZNANEEKSPERTKI.PL POLITYKA OCHRONY PRYWATNOŚCI Headlines Spółka z ograniczoną odpowiedzialnością i spółka spółka komandytowa szanuje i troszczy się o prawo do prywatności

Access Point WiFi Netis WF2220, 300 Mbps

Dane aktualne na dzień: 10-08-2019 09:41 Link do produktu: https://cardsplitter.pl/access-point-wifi-netis-wf2220-300-mbps-p-4828.html Access Point WiFi Netis WF2220, 300 Mbps Cena Dostępność Czas wysyłki

Dane aktualne na dzień: 10-08-2019 09:41 Link do produktu: https://cardsplitter.pl/access-point-wifi-netis-wf2220-300-mbps-p-4828.html Access Point WiFi Netis WF2220, 300 Mbps Cena Dostępność Czas wysyłki

Wprowadzenie do PKI. 1. Wstęp. 2. Kryptografia symetryczna. 3. Kryptografia asymetryczna

1. Wstęp Wprowadzenie do PKI Infrastruktura klucza publicznego (ang. PKI - Public Key Infrastructure) to termin dzisiaj powszechnie spotykany. Pod tym pojęciem kryje się standard X.509 opracowany przez

1. Wstęp Wprowadzenie do PKI Infrastruktura klucza publicznego (ang. PKI - Public Key Infrastructure) to termin dzisiaj powszechnie spotykany. Pod tym pojęciem kryje się standard X.509 opracowany przez

Konfiguracja ROUTERA TP-LINK TL-WR1043ND

Konfiguracja ROUTERA TP-LINK TL-WR1043ND 1. Aby rozpocząć konfigurację routera należy uruchomić dowolną przeglądarkę internetową np. Mozilla Firefox i w pasku adresu wpisać następującą wartość: 192.168.0.1

Konfiguracja ROUTERA TP-LINK TL-WR1043ND 1. Aby rozpocząć konfigurację routera należy uruchomić dowolną przeglądarkę internetową np. Mozilla Firefox i w pasku adresu wpisać następującą wartość: 192.168.0.1

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Pasma częstotliwości ISM (ang. Industrial, Scientific, Transceiver) 2 Ogólne informacje dotyczące protokołu SimpliciTI Opracowanie Texas Instruments

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Pasma częstotliwości ISM (ang. Industrial, Scientific, Transceiver) 2 Ogólne informacje dotyczące protokołu SimpliciTI Opracowanie Texas Instruments

Podstawy Secure Sockets Layer

Podstawy Secure Sockets Layer Michał Grzejszczak 20 stycznia 2003 Spis treści 1 Wstęp 2 2 Protokół SSL 2 3 Szyfry używane przez SSL 3 3.1 Lista szyfrów.................................... 3 4 Jak działa

Podstawy Secure Sockets Layer Michał Grzejszczak 20 stycznia 2003 Spis treści 1 Wstęp 2 2 Protokół SSL 2 3 Szyfry używane przez SSL 3 3.1 Lista szyfrów.................................... 3 4 Jak działa

Łączność bezprzewodowa (tylko wybrane modele)

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2006 Hewlett-Packard Development Company, L.P. Microsoft i Windows są zastrzeżonymi w Stanach Zjednoczonych znakami towarowymi

Łączność bezprzewodowa (tylko wybrane modele) Instrukcja obsługi Copyright 2006 Hewlett-Packard Development Company, L.P. Microsoft i Windows są zastrzeżonymi w Stanach Zjednoczonych znakami towarowymi

Bezpieczeństwo bezprzewodowych sieci WiMAX

Bezpieczeństwo bezprzewodowych sieci WiMAX Krzysztof Cabaj 1,3, Wojciech Mazurczyk 2,3, Krzysztof Szczypiorski 2,3 1 Instytut Informatyki, Politechnika Warszawska, email: kcabaj@elka.pw.edu.pl 2 Instytut

Bezpieczeństwo bezprzewodowych sieci WiMAX Krzysztof Cabaj 1,3, Wojciech Mazurczyk 2,3, Krzysztof Szczypiorski 2,3 1 Instytut Informatyki, Politechnika Warszawska, email: kcabaj@elka.pw.edu.pl 2 Instytut

PL B1. POLITECHNIKA LUBELSKA, Lublin, PL BUP 05/13. PIOTR WOLSZCZAK, Lublin, PL WUP 05/16. rzecz. pat.

PL 221679 B1 RZECZPOSPOLITA POLSKA (12) OPIS PATENTOWY (19) PL (11) 221679 (13) B1 (21) Numer zgłoszenia: 396076 (51) Int.Cl. G08B 29/00 (2006.01) Urząd Patentowy Rzeczypospolitej Polskiej (22) Data zgłoszenia:

PL 221679 B1 RZECZPOSPOLITA POLSKA (12) OPIS PATENTOWY (19) PL (11) 221679 (13) B1 (21) Numer zgłoszenia: 396076 (51) Int.Cl. G08B 29/00 (2006.01) Urząd Patentowy Rzeczypospolitej Polskiej (22) Data zgłoszenia:

Bezpieczeństwo w 802.11

Bezpieczeństwo w 802.11 WEP (Wired Equivalent Privacy) W standardzie WEP stosuje się algorytm szyfrujący RC4, który jest symetrycznym szyfrem strumieniowym (z kluczem poufnym). Szyfr strumieniowy korzysta

Bezpieczeństwo w 802.11 WEP (Wired Equivalent Privacy) W standardzie WEP stosuje się algorytm szyfrujący RC4, który jest symetrycznym szyfrem strumieniowym (z kluczem poufnym). Szyfr strumieniowy korzysta

Sieci komputerowe. Wstęp

Sieci komputerowe Wstęp Sieć komputerowa to grupa komputerów lub innych urządzeń połączonych ze sobą w celu wymiany danych lub współdzielenia różnych zasobów, na przykład: korzystania ze wspólnych urządzeń

Sieci komputerowe Wstęp Sieć komputerowa to grupa komputerów lub innych urządzeń połączonych ze sobą w celu wymiany danych lub współdzielenia różnych zasobów, na przykład: korzystania ze wspólnych urządzeń

Wykład I. Administrowanie szkolną siecią komputerową. dr Artur Bartoszewski www.bartoszewski.pr.radom.pl

Administrowanie szkolną siecią komputerową dr Artur Bartoszewski www.bartoszewski.pr.radom.pl Wykład I 1 Tematyka wykładu: Co to jest sieć komputerowa? Usługi w sieciach komputerowych Zasięg sieci Topologie

Administrowanie szkolną siecią komputerową dr Artur Bartoszewski www.bartoszewski.pr.radom.pl Wykład I 1 Tematyka wykładu: Co to jest sieć komputerowa? Usługi w sieciach komputerowych Zasięg sieci Topologie

TP-LINK 8960 Quick Install

TP-LINK 8960 Quick Install (na przykładzie Neostrady) Podłączenie urządzenia Konfiguracja połączenia xdsl Włącz swoją przeglądarkę internetową i w polu adresowym wpisz http://192.168.1.1/ i naciśnij klawisz

TP-LINK 8960 Quick Install (na przykładzie Neostrady) Podłączenie urządzenia Konfiguracja połączenia xdsl Włącz swoją przeglądarkę internetową i w polu adresowym wpisz http://192.168.1.1/ i naciśnij klawisz

GSMONLINE.PL. Fritz!Box 6820 LTE w Play za 1 zł

GSMONLINE.PL Fritz!Box 6820 LTE w Play za 1 zł 2016-05-17 Fritz!Box 6820 LTE Niemiecka firma AVM wprowadziła na rynek polski nowy router FRITZ!Box 6820 LTE. Router dostępny jest w ofercie PLAY (do końca

GSMONLINE.PL Fritz!Box 6820 LTE w Play za 1 zł 2016-05-17 Fritz!Box 6820 LTE Niemiecka firma AVM wprowadziła na rynek polski nowy router FRITZ!Box 6820 LTE. Router dostępny jest w ofercie PLAY (do końca

Wykład 6. Ethernet c.d. Interfejsy bezprzewodowe

Wykład 6 Ethernet c.d. Interfejsy bezprzewodowe Gigabit Ethernet Gigabit Ethernet należy do rodziny standardów Ethernet 802.3 Może pracować w trybie full duplex (przesył danych po 2 parach) lub tzw double-duplex

Wykład 6 Ethernet c.d. Interfejsy bezprzewodowe Gigabit Ethernet Gigabit Ethernet należy do rodziny standardów Ethernet 802.3 Może pracować w trybie full duplex (przesył danych po 2 parach) lub tzw double-duplex

Dysk CD (z Oprogramowaniem i Podręcznikiem użytkownika)

Do skonfigurowania urządzenia może posłużyć każda nowoczesna przeglądarka, np. Internet Explorer 6 lub Netscape Navigator 7.0. DP-G310 Bezprzewodowy serwer wydruków AirPlus G 2,4GHz Przed rozpoczęciem

Do skonfigurowania urządzenia może posłużyć każda nowoczesna przeglądarka, np. Internet Explorer 6 lub Netscape Navigator 7.0. DP-G310 Bezprzewodowy serwer wydruków AirPlus G 2,4GHz Przed rozpoczęciem

WYMAGANIA TECHNOLOGICZNE W ODNIESIENIU DO SYSTEMÓW TELEKOMUNIKACYJNYCH I TELEINFORMATYCZNYCH W OBSZARZE SIŁ ZBROJNYCH

WYMAGANIA TECHNOLOGICZNE W ODNIESIENIU DO SYSTEMÓW TELEKOMUNIKACYJNYCH I TELEINFORMATYCZNYCH W OBSZARZE SIŁ ZBROJNYCH Robert Goniacz WYMAGANIA TECHNOLOGICZNE Obszar sił zbrojnych Najważniejsze problemy

WYMAGANIA TECHNOLOGICZNE W ODNIESIENIU DO SYSTEMÓW TELEKOMUNIKACYJNYCH I TELEINFORMATYCZNYCH W OBSZARZE SIŁ ZBROJNYCH Robert Goniacz WYMAGANIA TECHNOLOGICZNE Obszar sił zbrojnych Najważniejsze problemy

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska. Zygmunt Kubiak 1

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Zygmunt Kubiak 1 Kierunki rozwoju sieci sensorowych Wprowadzenie do sieci WSN Protokół EnOcean Rozwiązania sprzętowe w systemie EnOcean Przykłady

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Zygmunt Kubiak 1 Kierunki rozwoju sieci sensorowych Wprowadzenie do sieci WSN Protokół EnOcean Rozwiązania sprzętowe w systemie EnOcean Przykłady

Wykorzystanie nowoczesnych technologii w zarządzaniu drogami wojewódzkimi na przykładzie systemu zarządzania opartego na technologii GPS-GPRS.

Planowanie inwestycji drogowych w Małopolsce w latach 2007-2013 Wykorzystanie nowoczesnych technologii w zarządzaniu drogami wojewódzkimi na przykładzie systemu zarządzania opartego na technologii GPS-GPRS.

Planowanie inwestycji drogowych w Małopolsce w latach 2007-2013 Wykorzystanie nowoczesnych technologii w zarządzaniu drogami wojewódzkimi na przykładzie systemu zarządzania opartego na technologii GPS-GPRS.

Model referencyjny OSI

Model referencyjny OSI Marek Kozłowski Wydział Matematyki i Nauk Informacyjnych Politechnika Warszawska Warszawa 2014/2015 Plan wykładu 1 Warstwowa budowa modelu OSI 2 Przegląd warstw modelu OSI Warstwy

Model referencyjny OSI Marek Kozłowski Wydział Matematyki i Nauk Informacyjnych Politechnika Warszawska Warszawa 2014/2015 Plan wykładu 1 Warstwowa budowa modelu OSI 2 Przegląd warstw modelu OSI Warstwy

Konfiguracja sieci bezprzewodowych Z menu Network zlokalizowanego w górnej części strony wybieramy pozycję Wireless.

Konfiguracja punktu dostępowego OpenWRT Zmiany wprowadzane w konfiguracji punktu dostępowego wprowadzane są dwuetapowo w pierwszej kolejności są zapisywane (Save), a następnie wprowadzane do działania

Konfiguracja punktu dostępowego OpenWRT Zmiany wprowadzane w konfiguracji punktu dostępowego wprowadzane są dwuetapowo w pierwszej kolejności są zapisywane (Save), a następnie wprowadzane do działania

CZĘŚĆ I Podstawy komunikacji bezprzewodowej

O autorach......................................................... 9 Wprowadzenie..................................................... 11 CZĘŚĆ I Podstawy komunikacji bezprzewodowej 1. Komunikacja bezprzewodowa.....................................

O autorach......................................................... 9 Wprowadzenie..................................................... 11 CZĘŚĆ I Podstawy komunikacji bezprzewodowej 1. Komunikacja bezprzewodowa.....................................

Metody uwierzytelniania klientów WLAN

Metody uwierzytelniania klientów WLAN Mity i praktyka Andrzej Sawicki / 24.04.2013 W czym problem Jakoś od zawsze tak wychodzi, że jest wygodnie (prosto) albo bezpiecznie (trudno) 2 Opcje autentykacji

Metody uwierzytelniania klientów WLAN Mity i praktyka Andrzej Sawicki / 24.04.2013 W czym problem Jakoś od zawsze tak wychodzi, że jest wygodnie (prosto) albo bezpiecznie (trudno) 2 Opcje autentykacji

Rozdział. Bezprzewodowe sieci osobiste standardu IEEE Wprowadzenie

Rozdział Bezprzewodowe sieci osobiste standardu IEEE 802.15.4 Bartłomiej ZIELIŃSKI Politechnika Śląska, Instytut Informatyki Bartlomiej.Zielinski@polsl.pl Streszczenie Przedstawiono podstawy działania

Rozdział Bezprzewodowe sieci osobiste standardu IEEE 802.15.4 Bartłomiej ZIELIŃSKI Politechnika Śląska, Instytut Informatyki Bartlomiej.Zielinski@polsl.pl Streszczenie Przedstawiono podstawy działania

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES. Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Wprowadzenie Problemy bezpieczeństwa transmisji Rozwiązania stosowane dla

PROBLEMATYKA BEZPIECZEŃSTWA SIECI RADIOWYCH Algorytm szyfrowania AES Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska Wprowadzenie Problemy bezpieczeństwa transmisji Rozwiązania stosowane dla

Bezpieczeństwo informacji w systemach komputerowych

Bezpieczeństwo informacji w systemach komputerowych Andrzej GRZYWAK Rozwój mechanizmów i i systemów bezpieczeństwa Szyfry Kryptoanaliza Autentyfikacja Zapory Sieci Ochrona zasobów Bezpieczeństwo przechowywania

Bezpieczeństwo informacji w systemach komputerowych Andrzej GRZYWAK Rozwój mechanizmów i i systemów bezpieczeństwa Szyfry Kryptoanaliza Autentyfikacja Zapory Sieci Ochrona zasobów Bezpieczeństwo przechowywania

USB Adapter. Szybki Start. Zawartość zestawu. Karta sieciowa USB Wireless-G Przedłużacz USB CD-Rom instalacyjny Instrukcja użytkownika na CD-Rom

Zawartość zestawu Karta sieciowa USB Wireless-G Przedłużacz USB CD-Rom instalacyjny Instrukcja użytkownika na CD-Rom USB Adapter Szybki Start Model: WUSB54GC 1 Rozpoczęcie instalacji WAŻNE: Nie instaluj

Zawartość zestawu Karta sieciowa USB Wireless-G Przedłużacz USB CD-Rom instalacyjny Instrukcja użytkownika na CD-Rom USB Adapter Szybki Start Model: WUSB54GC 1 Rozpoczęcie instalacji WAŻNE: Nie instaluj

SAGEM Wi-Fi 11g CARDBUS ADAPTER Szybki start

SAGEM Wi-Fi 11g CARDBUS ADAPTER Szybki start Informacje o tym podręczniku Podręcznik ten opisuje sposób instalacji i eksploatacji adaptera CARDBUS WLAN (Wireless Local Access Network). Prosimy o zapoznanie

SAGEM Wi-Fi 11g CARDBUS ADAPTER Szybki start Informacje o tym podręczniku Podręcznik ten opisuje sposób instalacji i eksploatacji adaptera CARDBUS WLAN (Wireless Local Access Network). Prosimy o zapoznanie

Działanie komputera i sieci komputerowej.

Działanie komputera i sieci komputerowej. Gdy włączymy komputer wykonuje on kilka czynności, niezbędnych do rozpoczęcia właściwej pracy. Gdy włączamy komputer 1. Włączenie zasilania 2. Uruchamia

Działanie komputera i sieci komputerowej. Gdy włączymy komputer wykonuje on kilka czynności, niezbędnych do rozpoczęcia właściwej pracy. Gdy włączamy komputer 1. Włączenie zasilania 2. Uruchamia

Zygmunt Kubiak Instytut Informatyki Politechnika Poznańska

Instytut Informatyki Politechnika Poznańska 1 Sieć Modbus w dydaktyce Protokół Modbus Rozwiązania sprzętowe Rozwiązania programowe Podsumowanie 2 Protokół Modbus Opracowany w firmie Modicon do tworzenia

Instytut Informatyki Politechnika Poznańska 1 Sieć Modbus w dydaktyce Protokół Modbus Rozwiązania sprzętowe Rozwiązania programowe Podsumowanie 2 Protokół Modbus Opracowany w firmie Modicon do tworzenia

Protokoły zdalnego logowania Telnet i SSH

Protokoły zdalnego logowania Telnet i SSH Krzysztof Maćkowiak Wprowadzenie Wykorzystując Internet mamy możliwość uzyskania dostępu do komputera w odległej sieci z wykorzystaniem swojego komputera, który

Protokoły zdalnego logowania Telnet i SSH Krzysztof Maćkowiak Wprowadzenie Wykorzystując Internet mamy możliwość uzyskania dostępu do komputera w odległej sieci z wykorzystaniem swojego komputera, który

Podpis elektroniczny dla firm jako bezpieczna usługa w chmurze. mgr inż. Artur Grygoruk

Podpis elektroniczny dla firm jako bezpieczna usługa w chmurze mgr inż. Artur Grygoruk Czy wyobrażamy sobie świat bez podpisu? Co podpis wnosi do naszego życia? Cisco Systems 1/15 Podpis elektroniczny

Podpis elektroniczny dla firm jako bezpieczna usługa w chmurze mgr inż. Artur Grygoruk Czy wyobrażamy sobie świat bez podpisu? Co podpis wnosi do naszego życia? Cisco Systems 1/15 Podpis elektroniczny

INSTYTUT ŁĄCZNOŚCI PAŃSTWOWY INSTYTUT BADAWCZY

INSTYTUT ŁĄCZNOŚCI PAŃSTWOWY INSTYTUT BADAWCZY LABORATORIUM BADAŃ URZĄDZEŃ TELEKOMUNIKACYJNYCH UL. SZACHOWA 1, 04-894 WARSZAWA T: (+48) 22 5128 360 F: (+48) 22 5128 180 E-mail: lbut@itl.waw.pl www.itl.waw.pl/lbut

INSTYTUT ŁĄCZNOŚCI PAŃSTWOWY INSTYTUT BADAWCZY LABORATORIUM BADAŃ URZĄDZEŃ TELEKOMUNIKACYJNYCH UL. SZACHOWA 1, 04-894 WARSZAWA T: (+48) 22 5128 360 F: (+48) 22 5128 180 E-mail: lbut@itl.waw.pl www.itl.waw.pl/lbut

Systemy informatyczne handlu detalicznego

dr inż. Paweł Morawski Systemy informatyczne handlu detalicznego semestr zimowy 2014/2015 KONTAKT Z PROWADZĄCYM dr inż. Paweł Morawski e-mail: pmorawski@spoleczna.pl www: http://pmorawski.swspiz.pl konsultacje:

dr inż. Paweł Morawski Systemy informatyczne handlu detalicznego semestr zimowy 2014/2015 KONTAKT Z PROWADZĄCYM dr inż. Paweł Morawski e-mail: pmorawski@spoleczna.pl www: http://pmorawski.swspiz.pl konsultacje:

Laboratorium - Podgląd informacji kart sieciowych bezprzewodowych i przewodowych

Laboratorium - Podgląd informacji kart sieciowych bezprzewodowych i przewodowych Cele Część 1: Identyfikacja i praca z kartą sieciową komputera Część 2: Identyfikacja i użycie ikon sieci w obszarze powiadomień

Laboratorium - Podgląd informacji kart sieciowych bezprzewodowych i przewodowych Cele Część 1: Identyfikacja i praca z kartą sieciową komputera Część 2: Identyfikacja i użycie ikon sieci w obszarze powiadomień

Laboratorium Internetu Rzeczy. mgr inż. Piotr Gabryszak mgr inż. Przemysław Hanicki dr hab. inż. Jarogniew Rykowski

Laboratorium Internetu Rzeczy mgr inż. Piotr Gabryszak mgr inż. Przemysław Hanicki dr hab. inż. Jarogniew Rykowski Internet Rzeczy 2010-04-06 2 Rzeczy i człowiek 2010-04-06 3 Internet Rzeczy 2010-04-06

Laboratorium Internetu Rzeczy mgr inż. Piotr Gabryszak mgr inż. Przemysław Hanicki dr hab. inż. Jarogniew Rykowski Internet Rzeczy 2010-04-06 2 Rzeczy i człowiek 2010-04-06 3 Internet Rzeczy 2010-04-06

ZiMSK. VLAN, trunk, intervlan-routing 1

ZiMSK dr inż. Łukasz Sturgulewski, luk@kis.p.lodz.pl, http://luk.kis.p.lodz.pl/ dr inż. Artur Sierszeń, asiersz@kis.p.lodz.pl dr inż. Andrzej Frączyk, a.fraczyk@kis.p.lodz.pl VLAN, trunk, intervlan-routing

ZiMSK dr inż. Łukasz Sturgulewski, luk@kis.p.lodz.pl, http://luk.kis.p.lodz.pl/ dr inż. Artur Sierszeń, asiersz@kis.p.lodz.pl dr inż. Andrzej Frączyk, a.fraczyk@kis.p.lodz.pl VLAN, trunk, intervlan-routing

Rodzaje, budowa i funkcje urządzeń sieciowych

Rodzaje, budowa i funkcje urządzeń sieciowych Urządzenia sieciowe modemy, karty sieciowe, urządzenia wzmacniające, koncentratory, mosty, przełączniki, punkty dostępowe, routery, bramy sieciowe, bramki

Rodzaje, budowa i funkcje urządzeń sieciowych Urządzenia sieciowe modemy, karty sieciowe, urządzenia wzmacniające, koncentratory, mosty, przełączniki, punkty dostępowe, routery, bramy sieciowe, bramki

World Wide Web? rkijanka

World Wide Web? rkijanka World Wide Web? globalny, interaktywny, dynamiczny, wieloplatformowy, rozproszony, graficzny, hipertekstowy - system informacyjny, działający na bazie Internetu. 1.Sieć WWW jest

World Wide Web? rkijanka World Wide Web? globalny, interaktywny, dynamiczny, wieloplatformowy, rozproszony, graficzny, hipertekstowy - system informacyjny, działający na bazie Internetu. 1.Sieć WWW jest

Połączenia. Obsługiwane systemy operacyjne. Strona 1 z 5

Strona 1 z 5 Połączenia Obsługiwane systemy operacyjne Korzystając z dysku CD Oprogramowanie i dokumentacja, można zainstalować oprogramowanie drukarki w następujących systemach operacyjnych: Windows 8

Strona 1 z 5 Połączenia Obsługiwane systemy operacyjne Korzystając z dysku CD Oprogramowanie i dokumentacja, można zainstalować oprogramowanie drukarki w następujących systemach operacyjnych: Windows 8

IPsec bezpieczeństwo sieci komputerowych

IPsec bezpieczeństwo sieci komputerowych Bartłomiej Świercz Katedra Mikroelektroniki i Technik Informatycznych Łódź,18maja2006 Wstęp Jednym z najlepiej zaprojektowanych protokołów w informatyce jestprotokółipoczymświadczyfakt,żejestużywany

IPsec bezpieczeństwo sieci komputerowych Bartłomiej Świercz Katedra Mikroelektroniki i Technik Informatycznych Łódź,18maja2006 Wstęp Jednym z najlepiej zaprojektowanych protokołów w informatyce jestprotokółipoczymświadczyfakt,żejestużywany